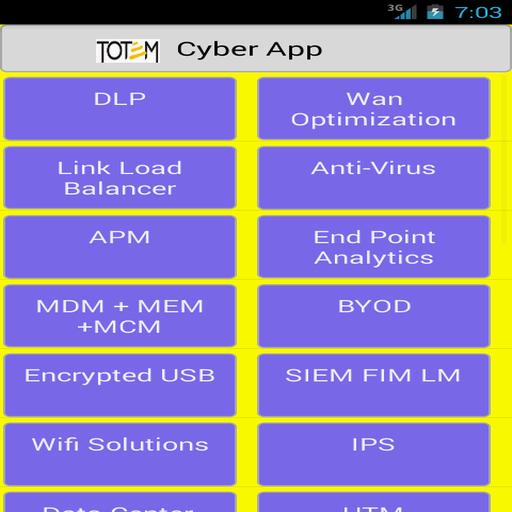

totem cyber security solutions

totem cyber security solutions

ความปลอดภัยของข้อมูลระดับองค์กรกำลังเพิ่มความกังวลสำหรับผู้จัดการไอทีเจ้าของกระบวนการทางธุรกิจและลูกค้า ด้วยการเพิ่มจำนวนผู้ใช้มือถือสำหรับกิจกรรมทางธุรกิจและส่วนบุคคลความเสี่ยงในการจัดเก็บและจัดการข้อมูลอย่างปลอดภัยสำหรับทั้งข้อมูลขององค์กรและข้อมูลส่วนบุคคลมีความสำคัญมากขึ้นกระบวนการที่จัดตั้งขึ้นในองค์กรเป็นสินทรัพย์บริการและสินทรัพย์บริการดังกล่าว

เราก้าวกระโดดก่อนเวลาที่ฟังก์ชั่นความปลอดภัยขององค์กรใช้ในการรักษาความปลอดภัยทางกายภาพ ตอนนี้ธุรกิจของเราได้รับแรงผลักดันจากความคิดทางธุรกิจและความก้าวหน้าทางเทคโนโลยีความปลอดภัยข้อมูลใน บริษัท ใด ๆ ของ บริษัท ใด ๆ ที่ได้รับแนวคิดพื้นฐานสามประการของความปลอดภัยด้านไอทีพวกเขาคือการรักษาความลับความซื่อสัตย์และความพร้อมใช้งาน ตอนนี้แนวคิดเหล่านี้จะต้องใช้ในขณะที่ออกแบบกระบวนการ/ขั้นตอนใด ๆ แต่ทำไม? มันสำคัญมากหรือไม่? ใช่มันคือ ใช่มันคือ ด้านล่างเรานำเสนอความท้าทายใหม่ ๆ ในสภาพแวดล้อมไอทีในอุตสาหกรรมและภูมิศาสตร์เพื่อให้ผู้อ่านมีมุมมองเกี่ยวกับแนวทางปฏิบัติด้านความปลอดภัยในโลกไซเบอร์

ความท้าทายต่อสภาพแวดล้อมไอที

ความปลอดภัยของแอปพลิเคชันและการรับส่งข้อมูลที่ไม่ได้เข้ารหัส

แอปพลิเคชันความปลอดภัยกำลังได้รับความอยากอาหารสำหรับภัยคุกคามจำนวนมากขึ้นในการแฮ็คในแอปพลิเคชันโดยใช้เครื่องมือที่มีอยู่บนอินเทอร์เน็ตและผ่านข้อมูลภายใน จากการศึกษาของ บริษัท รักษาความปลอดภัยพบว่าเกือบ 86% ของเว็บไซต์ทั้งหมดมีช่องโหว่อย่างน้อยหนึ่งแห่งในปี 2555 และเว็บไซต์ไอทีมีปัญหาด้านความปลอดภัยมากที่สุดโดยมีช่องโหว่เฉลี่ย 114 ช่องทางต่อเว็บไซต์ ตัวเลขที่แปลกประหลาดดังกล่าวจะปรากฏขึ้นอย่างไร? มาใช้แอปพลิเคชั่น HMS (ระบบการจัดการโรงแรม) ของอุตสาหกรรมโรงแรมเพื่อการวิเคราะห์อย่างรวดเร็ว

HMS เป็นแอปพลิเคชั่นกลางที่ฟังก์ชั่นสนับสนุนอื่น ๆ ทั้งหมดและแอปพลิเคชันหน่วยที่แตกต่างกันถูกรวมเข้าด้วยกัน มีการสื่อสารอย่างต่อเนื่องไปมาระหว่างหน่วยงานเหล่านี้และแอปพลิเคชัน HMS กลางสำหรับกิจกรรมต่าง ๆ เช่นการลงทะเบียนการซื้อคำสั่งซื้อการจองการเรียกเก็บเงิน ฯลฯ นี้ทำให้แอปพลิเคชัน HMS เป็นแหล่งข้อมูลหลักสำหรับแฮ็กเกอร์

อย่างไรก็ตามแฮ็กเกอร์ได้เลือกใช้วิธีการที่หลากหลายในการใช้ประโยชน์จากแอปพลิเคชัน HMS กลาง ในขณะที่คุณสมบัติความปลอดภัยส่วนใหญ่ถูกสร้างขึ้นบนชิ้นส่วนกลางนี้ แต่คุณสมบัติที่สนับสนุนของเครื่องมือ HMS ไม่ได้รับการกำหนดค่าเพื่อความปลอดภัยในระหว่างการพัฒนา สิ่งเหล่านี้กลายเป็นสถานที่พักผ่อนสำหรับแฮกเกอร์สำหรับข้อมูล

วิธีที่ดีที่สุดในการป้องกันการสูญเสียข้อมูลใด ๆ ผ่านพอร์ทัล HMS และโครงสร้างพื้นฐานที่สนับสนุนคือการตรวจสอบแอปพลิเคชันและโครงสร้างพื้นฐานบนความถี่ปกติสำหรับการปรากฏตัวของมัลแวร์หรือรหัสที่เป็นอันตรายและช่องโหว่ชนิดต่าง ๆ

การเข้าถึง wifi ที่มีช่องโหว่

ในพื้นที่การเข้าถึง WiFi ทั่วไปหรือแขกรับเชิญ WiFi บริษัท ไม่ได้สำรองข้อ จำกัด ใด ๆ เกี่ยวกับความปลอดภัยของข้อมูลที่ลูกค้าเข้าถึงโดยใช้การตั้งค่า WiFi อย่างไรก็ตามแฮ็กเกอร์หรือลูกค้าที่มีเจตนาร้ายหรือผู้คนในการจารกรรมธนาคารในพื้นที่การเข้าถึง WiFi สำหรับการละเมิดเครือข่ายองค์กร มีจำนวนเครื่องมือที่เข้าใจได้ในอินเทอร์เน็ตสำหรับการสแกนรอยเท้าการลาดตระเวนการรวบรวมโทโพโลยีเครือข่ายและการติดตั้งมัลแวร์หรือทำการโจมตีแบบ man-in-middle ทุกชนิด

มัลแวร์เพิ่มขึ้นอย่างมาก

Antivirus Industries ได้รับการตรวจสอบมัลแวร์ใหม่ที่วางจำหน่ายอย่างไม่หยุดหย่อนในอินเทอร์เน็ตและอัปเดตซอฟต์แวร์ของพวกเขาเพื่อลดความเสี่ยงที่เกิดขึ้นจากมัลแวร์เหล่านี้ อย่างไรก็ตามการรักษาระบบข้อมูลของ บริษัท ให้ทันสมัยเพื่อป้องกันรหัสที่เป็นอันตรายใหม่ที่ออกมาในอินเทอร์เน็ตเป็นสิ่งสำคัญสำหรับสภาพแวดล้อมที่ปลอดภัยยิ่งขึ้น

January 21, 2026

January 21, 2026

January 20, 2026

January 20, 2026

January 19, 2026

January 19, 2026

January 19, 2026

January 19, 2026

January 18, 2026

January 18, 2026